Come difendersi da CryptoLocker.

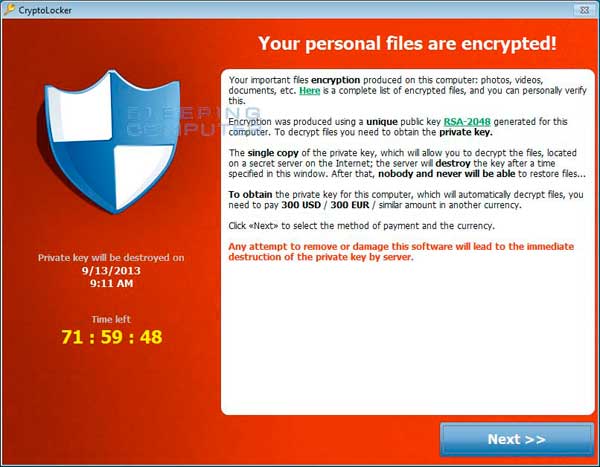

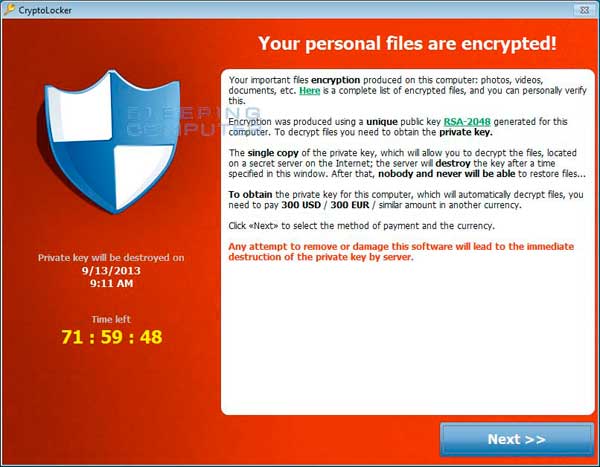

Stanno arrivando da varie parti del mondo, segnalazioni di un attacco informatico, denominato Cryptolocker, che ha effetti davvero devastanti: sullo schermo del computer della vittima compare un avviso che lo informa che tutti i suoi dati sono stati cifrati con una password complicatissima e che per avere questa password deve pagare un riscatto (tipicamente qualche centinaio di euro). Se la vittima non paga entro pochi giorni, la password verrà cancellata e i suoi dati saranno persi per sempre.

La cifratura utilizzata dai criminali che stanno dietro Cryptolocker è sostanzialmente impenetrabile (RSA a 2048 bit), per cui una volta che l’attacco ha avuto luogo è troppo tardi, a meno che la vittima abbia una copia esterna al computer (backup off-line) dei propri dati. Un sistema di backup in rete rischia di essere inutile, perché Cryptolocker è capace in certi casi di raggiungere anche quella copia e cifrarla, l’utilizzo delle Shadow Copy puo’ essere un arma a doppio taglio, perche’ e possibile che siano state contaminate con le modifiche apportate hai file e cifrate.

Rintracciare i criminali è per ora impraticabile: hanno usato vari sistemi per impedire di identificare l’origine dell’attacco e la destinazione finale dei riscatti.

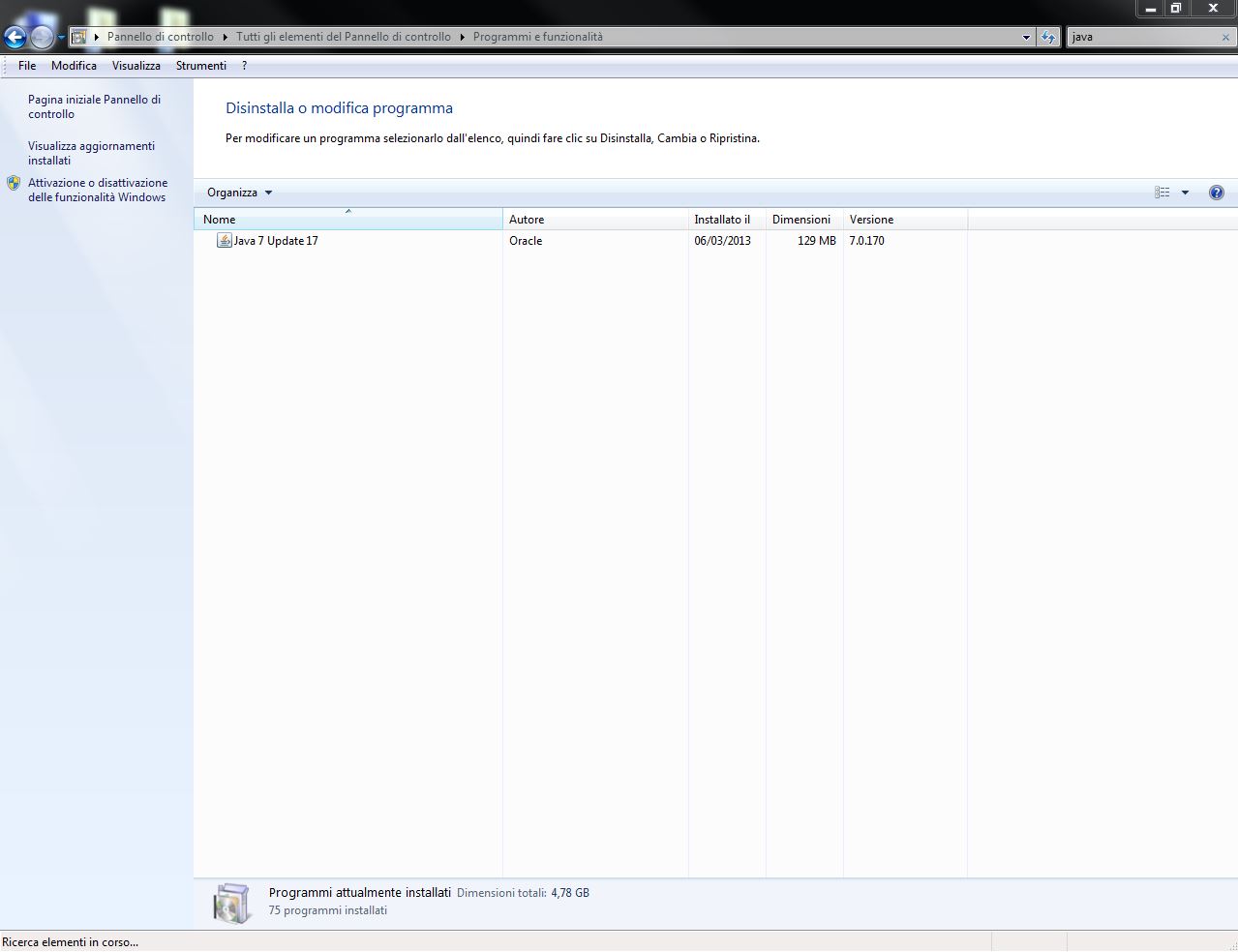

L’unico rimedio è la prevenzione. I principali antivirus riconoscono e bloccano Cryptolocker, c’è anche uno strumento gratuito, CryptoPrevent, che imposta Windows in modo da renderlo meno vulnerabile a questo specifico attacco. Va notato, infatti, che questo malware agisce soltanto su sistemi Windows: gli utenti Mac e Linux sono immuni.

il virus si trasferisce con una mail da mittenti conosciuti o credibili (un ente amministrativo oppure una filiale di un’azienda, ecc.) in allegato con l’estensione nascosta.

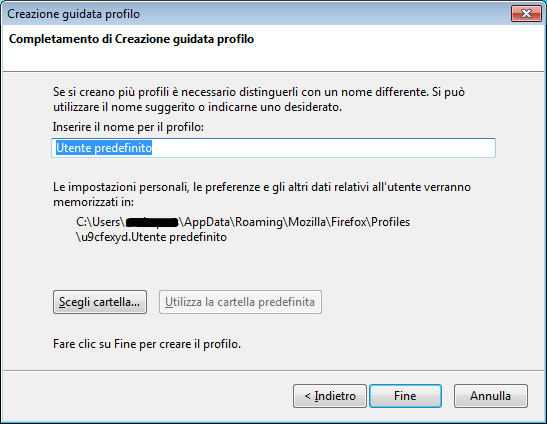

Windows per impostazione prefedinita nasconde le estensioni conosciute e per tanto se viene messo in allegato un files ciao.txt.exe l’untente ignaro vedra’ solo ciao.txt e pensando che sia un files di solo teste innocuo lo aprira’ scatendo l’infezione.

attualmente le estensioni soggette alla crittografia sono:

CryptoLocker will then begin to scan all physical or mapped network drives on your computer for files with the following extensions: *.odt, *.ods, *.odp, *.odm, *.odc, *.odb, *.doc, *.docx, *.docm, *.wps, *.xls, *.xlsx, *.xlsm, *.xlsb, *.xlk, *.ppt, *.pptx, *.pptm, *.mdb, *.accdb, *.pst, *.dwg, *.dxf, *.dxg, *.wpd, *.rtf, *.wb2, *.mdf, *.dbf, *.psd, *.pdd, *.pdf, *.eps, *.ai, *.indd, *.cdr, *.jpg, *.jpe, *.jpg, *.dng, *.3fr, *.arw, *.srf, *.sr2, *.bay, *.crw, *.cr2, *.dcr, *.kdc, *.erf, *.mef, *.mrw, *.nef, *.nrw, *.orf, *.raf, *.raw, *.rwl, *.rw2, *.r3d, *.ptx, *.pef, *.srw, *.x3f, *.der, *.cer, *.crt, *.pem, *.pfx, *.p12, *.p7b, *.p7c. When it finds a files that matches one of these types,it will encrypt the file using the public encryption key and add the full path to the file and the filename as a value under the HKEY_CURRENT_USER\Software\CryptoLocker\Files Registry key.

Nota: non cancellate l’esegubile perche’ e’ l’unico modo che vi permette di riavere i vostri dati, spesso gli anti virus identificano il files dopo che l’infezione si e’ scatenata e pertanto cancellare l’eseguibile non e’ una buona azione.

In sintesi, per difendersi contro questo genere di attacchi conviene abituarsi a fare automaticamente questi controlli su ogni mail che contiene un allegato:

– la mail arriva davvero da un indirizzo conosciuto o è solo un mittente che somiglia a uno conosciuto?

– la mail era attesa o è arrivata a sorpresa?

– la lingua, la grammatica e l’ortografia sono quelle che ci si aspetta dal mittente?

– l’antivirus aggiornato dice che l’allegato è sicuro?

ulteriori informazioni (eng): http://www.bleepingcomputer.com/virus-removal/cryptolocker-ransomware-information

LE INFORMAZIONI CONTENUTE SONO FORNITE SENZA GARANZIA DI ALCUN TIPO, IMPLICITA OD ESPLICITA. L’UTENTE SI ASSUME L’INTERA RESPONSABILITA’ PER L’UTILIZZO DI QUESTE INFORMAZIONI. IN NESSUN CASO SI RENDONO RESPONSABILI PER DANNI DIRETTI, INDIRETTI O ACCIDENTALI CHE POSSANO PROVOCARE PERDITA DI DENARO O DI DATI.

Numero Di Accessi Alla Pagina: 2243